امنیت سایبری در عصر هوش مصنوعی چگونه در حال تغییر است؟

شهرآرانیوز؛ هوش مصنوعی دنیای امنیت سایبری را زیر و رو کرده است. نه فقط به این دلیل که به هکرها قدرت بیشتری داده، بلکه، چون اقتصاد جرایم سایبری را بهکل دگرگون کرده است. حالا برای اجرای یک حمله پیچیده لازم نیست متخصص باشی؛ هوش مصنوعی این شکاف مهارتی را پر کرده و درِ دنیای هکینگ را به روی طیف بسیار گستردهتری از مجرمان گشوده است.

خطری که همه را نگران کرده

اعداد تکاندهنده هستند. خسارت جرایم سایبری در سال ۲۰۲۵ به ۱۰.۵ تریلیون دلار رسیده و پیشبینی میشود تا سال ۲۰۲۹ به ۱۵.۶ تریلیون دلار برسد. میانگین پرداخت باج در حملات باجافزاری بین سالهای ۲۰۲۵ و ۲۰۲۶ حدود ۳۷۰ درصد رشد کرده و به نزدیک ۶۰ هزار دلار رسیده است. در همین حال، ۸۶ درصد از شرکتها اکنون امنیت سایبری را در پنج خطر برتر خود میدانند؛ رقمی که دو سال پیش ۷۲ درصد بود.

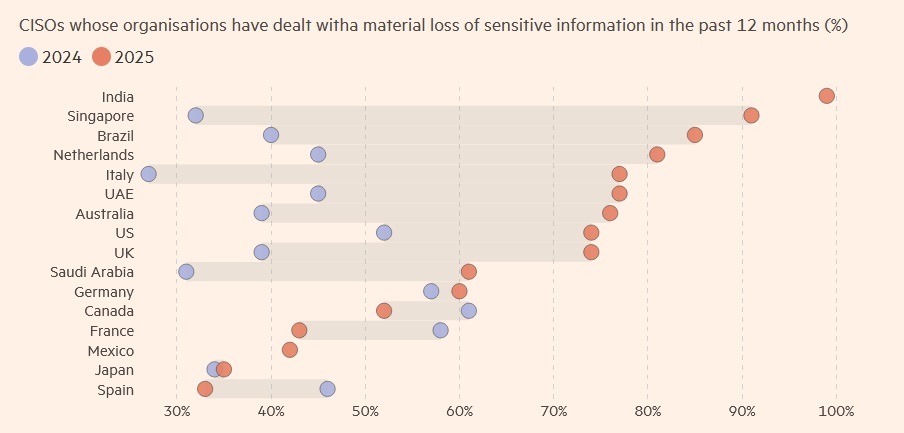

نظرسنجی از ۱۶۰۰ مدیر ارشد امنیت اطلاعات در سراسر جهان نشان میدهد که ۶۶ درصد آنها در سال گذشته افشای اطلاعات حساس را تجربه کردهاند؛ رقمی که در سال ۲۰۲۴ تنها ۴۶ درصد بود. در هند، که بخش بزرگی از برونسپاری دیجیتال جهان را در خود جای داده، این رقم به ۹۹ درصد میرسد.

نمونهای بارز از شدت این تهدید، تصمیم شرکت آنتروپیک در آوریل ۲۰۲۵ برای عدم انتشار عمومی مدل هوش مصنوعی «میتوس» بود. این مدل در آزمایشها هزاران آسیبپذیری مهم و ناشناخته در تمام سیستمعاملها و مرورگرهای اصلی کشف کرد. آنتروپیک آن را آنقدر خطرناک ارزیابی کرد که دسترسی به آن را تنها به شرکتهای معتمدی مثل اپل و مایکروسافت داد تا در قالب پروژهای به نام Glasswing از آن برای تقویت دفاع سایبری استفاده کنند. این شرکت در بیانیه رسمی خود نوشت که مدلهای هوش مصنوعی به سطحی از توانایی رسیدهاند که میتوانند از همه، حتی ماهرترین متخصصان انسانی، در یافتن آسیبپذیریهای نرمافزاری پیشی بگیرند.

سه راه اصلی نفوذ هکرها

با وجود تمام پیشرفتهای فناوری، راههای اصلی ورود هکرها تغییر چندانی نکرده است. متخصصان سه آسیبپذیری محوری را شناسایی کردهاند:

سوءاستفاده از هویت افراد

شاید عجیب به نظر برسد، اما ۸۲ درصد از حملات سایبری اصلاً از بدافزار استفاده نمیکنند. هکرها به جای آن، اعتبارنامههای واقعی کارکنان را به دست میآورند و مثل یک کارمند عادی وارد سیستم میشوند؛ بدون اینکه هیچ زنگ خطری به صدا درآید.

این اعتبارنامهها از راههای مختلفی به دست میآیند: فیشینگ، مهندسی اجتماعی، خرید از بازارهای زیرزمینی اینترنت، یا حتی سوءاستفاده از عادتهای بد کارکنان مثل استفاده از رمز عبور یکسان در حسابهای شخصی و کاری. حمله به فروشگاههای زنجیرهای Marks & Spencer در آوریل ۲۰۲۵ که ۳۰۰ میلیون پوند خسارت مستقیم و ۶۰۰ میلیون پوند افت ارزش بازار به بار آورد، از همین طریق انجام شد؛ هکرها کارکنان بخش پشتیبانی فناوری اطلاعات را فریب دادند.

هوش مصنوعی این تهدید را به سطح جدیدی رسانده است. دیگر برای جعل هویت نیازی به مدارک واقعی نیست. مدلهای زبانی بزرگ میتوانند یک هویت کامل از صفر بسازند؛ از مدارک شناسایی گرفته تا ویدیوی دیپفیک. گروههای هکری تحت حمایت کره شمالی از همین روش برای دریافت پیشنهاد استخدام در شرکتهای آمریکایی و اروپایی استفاده کرده و به سیستمهای آنها دسترسی پیدا کردهاند.

ضعف در زنجیره تأمین

وقتی نفوذ مستقیم به یک شرکت دشوار است، هکرها از تأمینکنندگان، پیمانکاران یا نرمافزارهای شخص ثالث آن وارد میشوند. ۳۰ درصد از نقضهای داده در سال ۲۰۲۵ از همین مسیر اتفاق افتاده؛ دو برابر سال قبل. بر اساس یک گزارش تحلیلی، نقضهای زنجیره تأمین در پنج سال گذشته چهار برابر شده است.

ماجرای SolarWinds در سال ۲۰۲۰ نمونه کلاسیک این نوع حمله است. هکرها کد مخربی را در یک بهروزرسانی نرمافزاری جاسازی کردند و وقتی ۱۸ هزار سازمان این بهروزرسانی را نصب کردند، بیآنکه بدانند درِ پشتی سیستمهایشان را گشودند. حمله به صرافی ارز دیجیتال ByBit در فوریه ۲۰۲۵ نیز از همین الگو پیروی کرد و منجر به سرقت ۱.۵ میلیارد دلار ارز دیجیتال شد.

یک عامل مهم که این آسیبپذیری را تشدید میکند این است که کارکنان معمولاً اطلاعات را راحتتر با تأمینکنندگان آشنا به اشتراک میگذارند و همین اعتماد، فرصت طلایی برای هکرهایی است که جعل هویت فروشنده میکنند.

آسیبپذیری سیستمهای اینترنتی

وبسایتها، اپلیکیشنها و دستگاههای متصل به اینترنت درهای ورودی آسیبپذیری هستند که اغلب نادیده گرفته میشوند. ۴۰ درصد از نفوذهای موفق از همین مسیر انجام شده و نگرانکنندهتر اینکه بیش از نیمی از آسیبپذیریهای شناساییشده حتی نیازی به رمز عبور ندارند؛ یعنی هر کسی میتواند از آنها سوءاستفاده کند.

با گسترش دورکاری این مشکل حادتر شده است. وقتی کارکنان از خانه و با دستگاههای شخصی کار میکنند، دیگر فایروال شرکت کارایی ندارد و هر لپتاپ و گوشی موبایلی تبدیل به یک نقطه ورود بالقوه میشود.

هوش مصنوعی؛ سلاح دو لبه

هوش مصنوعی هم به هکرها و هم به مدافعان قدرت داده، اما در حال حاضر کفه ترازو به نفع مهاجمان سنگینتر است. آمارها نگرانکننده هستند: فعالیت مهاجمان مجهز به هوش مصنوعی ۸۹ درصد رشد داشته و میانگین زمان نفوذ کامل از ۹۸ دقیقه در سال ۲۰۲۰ به تنها ۲۹ دقیقه در سال ۲۰۲۵ کاهش یافته است. سریعترین نفوذ ثبتشده تنها ۲۷ ثانیه طول کشید و در یک مورد، سرقت اطلاعات فقط چهار دقیقه پس از اولین دسترسی آغاز شده بود.

هوش مصنوعی همچنین به مهاجمان اجازه میدهد در مقیاسی بیسابقه به دنبال آسیبپذیری بگردند و آنها را پیش از آنکه مدافعان بتوانند رفع کنند، شناسایی و استثمار کنند.

اما این سکه روی دیگری هم دارد. شرکتهایی مثل «سامساب» (Sumsub) که در حوزه تأیید هویت فعال است، هر بار که یک مدل زبانی جدید منتشر میشود فوراً آن را آزمایش میکنند تا ببینند آیا سیستمهای شناساییشان همچنان کار میکند. ویاچسلاو ژولودف، مدیر فناوری این شرکت، میگوید ممکن است گاهی چند روز یا یک هفته فاصلهای وجود داشته باشد که در آن انواع جدید کلاهبرداری از سیستمهای شناسایی جلو بزند، اما امیدوار است هوش مصنوعی در نهایت به مدافعان کمک کند تهدیدات را قبل از وقوع شناسایی کنند.

جدی هانسون، مدیر ارشد امنیت شرکت Vanta، هشدار میدهد که تهدیدات فراتر از دیپفیک رفته و حالا «حملات عامل به عامل» هم مطرح است؛ یعنی یک هوش مصنوعی مخرب میتواند مستقیماً با یک هوش مصنوعی دیگر تعامل کند و از آن سوءاستفاده کند، بدون اینکه انسانی در میان باشد.

برای در امان ماندن از تهدیدهای سایبری چه باید کرد؟

متخصصان امنیت سایبری چند توصیه اساسی دارند که ترکیبی از اقدامات فنی، سازمانی و قراردادی است:

آموزش کارکنان

اولین و مهمترین خط دفاعی انسانهاست، نه فناوری. با اینکه انسانها اغلب ضعیفترین حلقه زنجیر امنیتی هستند، در عین حال آخرین خط دفاعی هم هستند؛ چون برخلاف ماشین میتوانند قضاوت کنند و موقعیتهای مشکوک را حس کنند. با این حال تنها ۲۷ درصد از شرکتها برنامه آموزشی منظم امنیتی برای کارکنان خود دارند. آموزش باید مستمر، جذاب و عملی باشد؛ از اینکه روی لینکهای ناشناس کلیک نکنند گرفته تا نحوه تشخیص ایمیلهای جعلی.

بهروزرسانی و وصلهگذاری مستمر

سیستمها، بهویژه آنهایی که به اینترنت متصل هستند، باید همیشه بهروز باشند. اولویت با آسیبپذیریهای حیاتی است. اگر به هر دلیلی امکان بهروزرسانی وجود ندارد، آن سیستم نباید به اینترنت وصل باشد. داشتن فهرست دقیقی از تمام سیستمها ضروری است تا هیچ چیزی از قلم نیفتد.

نظارت رفتاری

اغلب اولین نشانههای یک حمله نه در کدهای مخرب، بلکه در رفتار غیرعادی کاربران دیده میشود. ماجرای SolarWinds از همین طریق کشف شد. سیستمهای هوشمند میتوانند الگوهای مشکوک را شناسایی کنند؛ مثلاً کاربری که از VPN با یک ایمیل یکبار مصرف حساب میسازد و نام خود را کپیپیست میکند، به جای اینکه تایپ کند.

ایمنسازی زنجیره تأمین

شرکتها باید امنیت سایبری تأمینکنندگانشان را جدی بگیرند و به پرسشنامههای خودگزارشی اکتفا نکنند. حسابرسی مستقل و آزمون نفوذ از تأمینکنندگان کلیدی، ضروری است. کیتی موسوریس، مشاور امنیت سایبری دولت آمریکا، تأکید میکند که هیچ قانونی شرکتهای نرمافزاری را ملزم به پاسخگویی در برابر آسیبپذیریهای امنیتی نمیکند؛ پس این شرکتها باید از طریق قراردادها از خودشان محافظت کنند.

قراردادهای محکم

قراردادها باید شامل تعهد به اطلاعرسانی فوری در صورت نقض امنیتی، شفافیت درباره استفاده از هوش مصنوعی در ارائه خدمات، مشخص بودن محل ذخیرهسازی دادهها و تعیین مسئولیت در صورت بروز حادثه باشند.

استفاده از هوش مصنوعی در دفاع

همانطور که هکرها از هوش مصنوعی استفاده میکنند، مدافعان هم باید از آن بهره بگیرند. این فناوری میتواند آسیبپذیریهایی را بیابد که انسان از دست میدهد، هشدارها را سریعتر تحلیل کند و ظرفیت تیمهای کوچکتر را چند برابر کند. اما موسوریس هشدار میدهد که نباید به هوش مصنوعی افسار رها داد: «آن را مثل یک کارآموز باهوش بدانید، نه یک مهندس ارشد همهچیزدان. به کارآموز اختیارات کامل نمیدهید.»